セキュリティ

自動車保有関係手続のワンストップサービス(以下、OSS)は、インターネットを利用して申請を行います。インターネットはオープンなネットワークであるため、便利である反面、悪意のある第三者によるデータの改ざん、盗聴、なりすましや送信者による否認などの脅威にさらされています。

そのため、OSSでは通信の暗号化を行うSSL(Secure Sockets Layer)と、政府認証基盤(GPKI(Government Public Key Infrastructure)) に基づく電子認証を用いることにより、第三者によるデータの改ざん、盗聴、なりすましや送信者による否認などのインターネットの脅威を防止しています。

1. インターネットの脅威及び対応する技術

インターネットの脅威及び対応する技術

| 脅威 | 脅威の内容 | 脅威に対する技術 |

|---|---|---|

| 改ざん | 送受信するデータの内容が第三者に書き換えられてしまうこと。 | 電子認証 |

| 盗聴 | 通信途中で送信したデータの内容が第三者に盗み見られてしまうこと。 | SSL |

| なりすまし | 第三者があたかも送信者、受信者であるかのように装い、送信または受信を行うこと。 | SSL、電子認証 |

| 否認 | 送信者が送信したこと自体を否定すること。 | 電子認証 |

2.インターネットの脅威に対応する技術の詳細

2-1. SSL(Secure Sockets Layer)

SSLとはデータの暗号化等によりデータ内容の盗聴を防ぐとともに、接続しているサーバの確かさを検証する技術です。この技術を用いることにより、「盗聴」「(サーバの)なりすまし」を防ぐことができます。

Security Communication Root CA2のルート証明書を事前にブラウザに設定することで、OSSのサーバに接続していることが自動的に検証されます。

インターネットの脅威への対策について

a)盗聴への対策

SSLによりデータは暗号化されていますので、通信途中で第三者にデータの内容が見られても問題ありません。

b)なりすましへの対策

Security Communication Root CA2のルート証明書を用いて、接続しているサーバを確認しますので、サーバ側のなりすましを防ぎます。

2-2. 電子認証

電子認証とは、「電子署名」、「電子証明書による認証」を用いて、電子の世界における印鑑と印鑑証明書を実現する技術です。この技術を用いることにより、「改ざん」、第三者の「なりすまし」、「否認」を防ぐことができます。

また、電子認証では、秘密鍵、公開鍵というペアの鍵を用います。秘密鍵で暗号化されたデータは、ペアとなる公開鍵でしか復号化できません。

※行政書士用電子証明書の発行手順は以下と異なります。発行手順は証明書発行元の認証局にお問い合わせください。

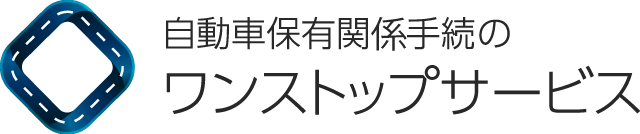

(1) 申請者は、市区町村の窓口にある鍵ペア生成装置または専用ソフトで「秘密鍵」と「公開鍵」を作成します。

ワンポイントアドバイス

電子証明書の取得に関する詳しい内容は、ご利用可能な電子証明書にてご確認ください。

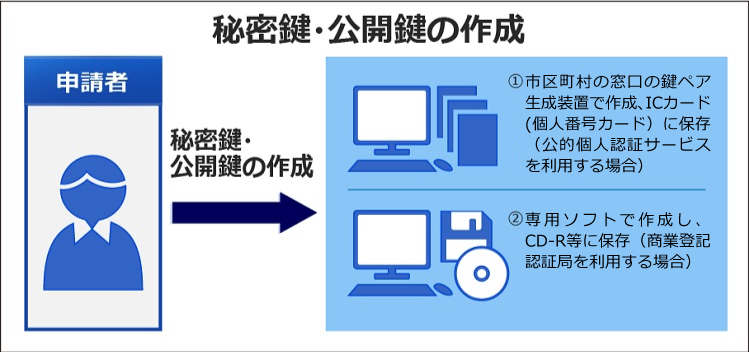

(2) 申請者は、事前にCA(Certificate Authority)と呼ばれる認証局に「公開鍵」を登録します。認証局は、「公開鍵」が申請者のものであることの証明書(電子証明書)を発行します。電子証明書には、公開鍵が含まれています。

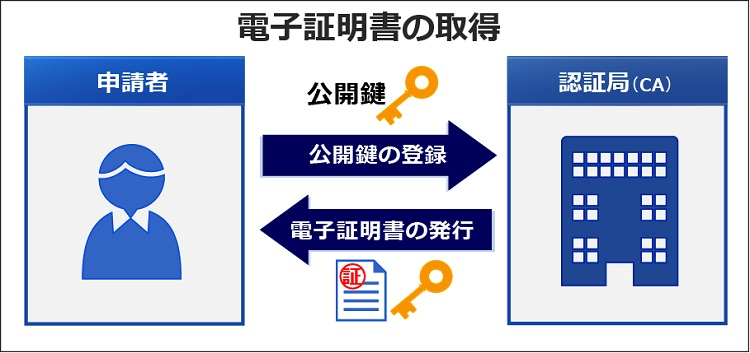

(3) 申請者は、申請を行う際に、申請書の文書全体を要約したものを「秘密鍵」で暗号化します。この「秘密鍵で暗号化すること」を「電子署名」と呼んでいます。

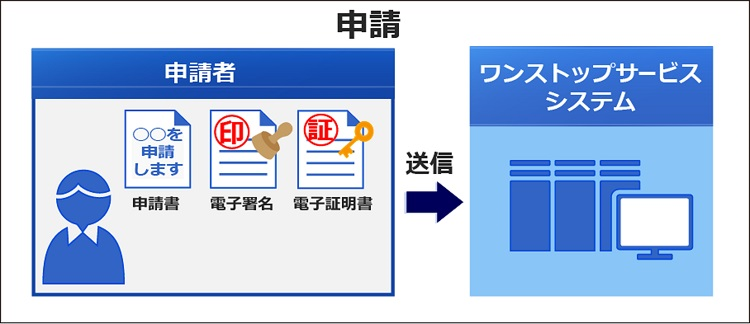

(4) 申請者は、申請書と作成した電子署名に電子証明書を添えて、OSSに送信します。

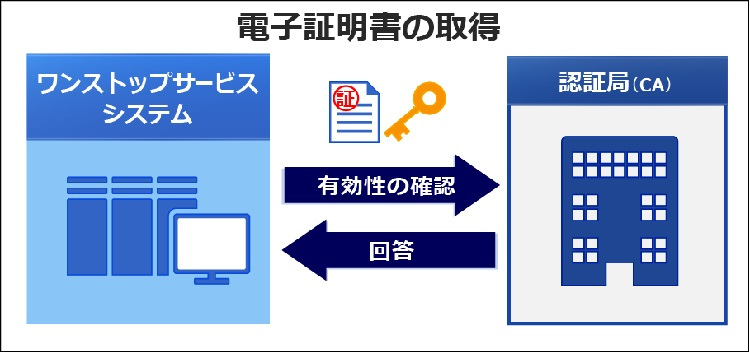

(5) 受信したOSSでは、電子証明書を認証局(CA)に照会し、その電子証明書が有効であるかを確認します。

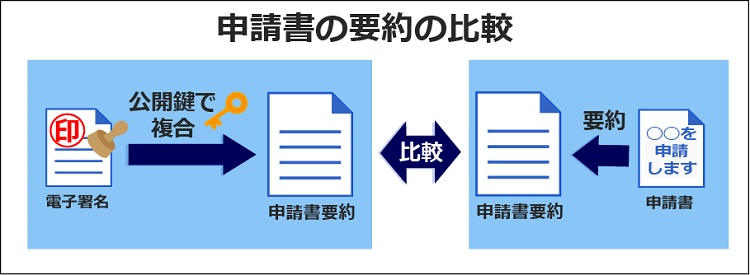

(6) OSSでは、電子証明書が有効であれば、証明書に添付されている申請者の「公開鍵」で、暗号化された電子署名を復号化し、申請書の要約を取得します。また、送信されてきた申請書をもとに、申請者が実施した同様の方法で要約を作成します。作成した要約と、復号化し取得した要約とを比較し、これらを一致させることで申請書が「改ざん」されていないことを確認します。

インターネットの脅威への対策について

a)改ざんへの対策

データの内容が第三者により改ざんされた場合には、電子署名から復号化した申請書の要約と、申請者が作成した要約が一致しないため改ざんされたことが判明します。

b)なりすましへの対策

電子証明書をもとに認証局(CA)に問い合わせて、送信者を確認できますので、送信者のなりすましを防ぎます。この「電子証明書をもとに認証局(CA)に問い合わせて、本人であることを確認すること」を「電子証明書による認証」と呼んでいます。

c)否認への対策

暗号化されたデータを元に戻せる公開鍵は、暗号化を行った秘密鍵とペアとなる公開鍵のみです。そのため、暗号化されたデータを送付されてきた公開鍵で復号化できた場合、その公開鍵とペアとなる秘密鍵の持ち主が送信したと判明しますので、否認を防ぎます。